AI 에이전트가 해킹당하는 22가지 방법: 보안 감사 보고서

AI 자동화 프레임워크 보안 감사에서 발견된 22개 이상의 취약점과 그 대응 방안을 심층 분석합니다.

AI 자동화 프레임워크 보안 감사에서 발견된 22개 이상의 취약점과 그 대응 방안을 심층 분석합니다.

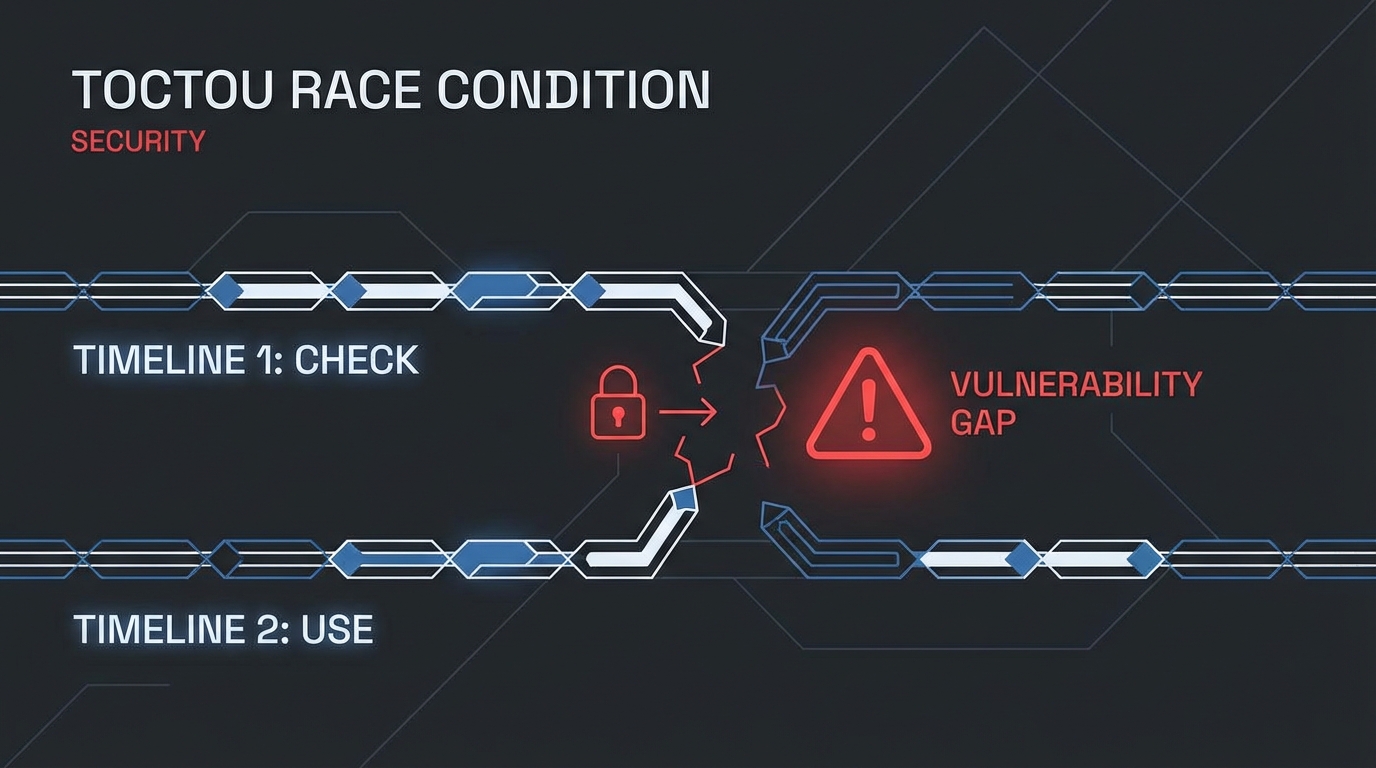

파일 기반 rate limiting의 미묘한 레이스 컨디션이 무제한 API 호출을 허용한 사례와 이를 해결한 원자적 연산

AI 에이전트를 위한 견고한 3구역 보안 아키텍처(정책 엔진, 샌드박스, 새니타이저) 설계 방법을 소개합니다.

AI 에이전트 시스템을 위한 종합 보안 감사 체크리스트. 자격 증명 처리, 명령 실행, 파일 접근, 권한 상승 등 실제 프로덕션 에이전트 코드베이스 감사에서 도출한 실전 가이드다.

실제 데이터를 위험에 빠뜨리지 않고 Docker 샌드박스 설정을 테스트하는 단계적 접근법 - 이메일, 메시징, 노트에 접근하는 개인 AI 봇에 필수다.

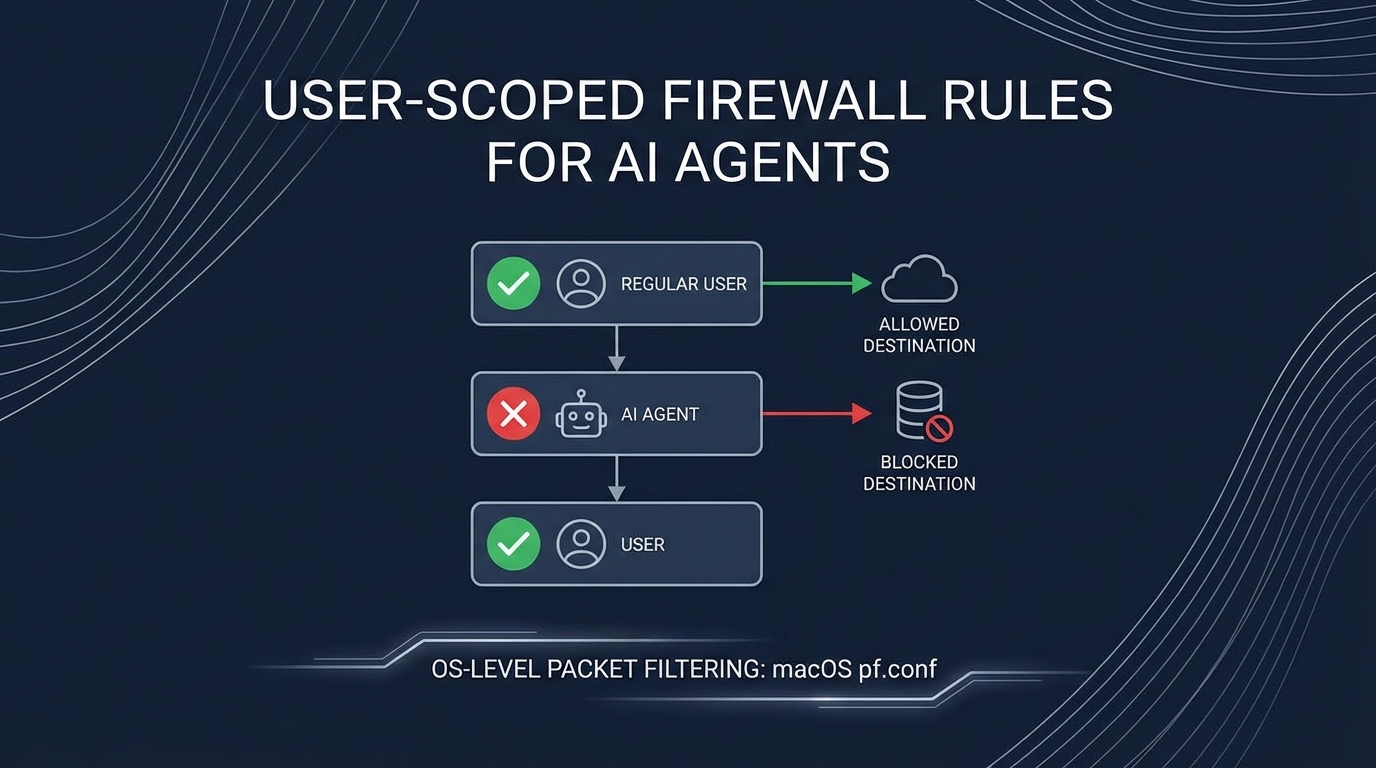

특정 사용자에게 범위가 지정된 OS 수준 방화벽 규칙으로 AI 에이전트가 접근할 수 있는 것을 제한하는 방법

유용한 디버깅 블로그 포스트? /Users/yourname/이 들어있다 - 실제 유저네임, 홈 디렉토리 구조, 그리고 공유하려던 것보다 더 많은 정보.

원격 서버에서 방화벽 규칙 같은 위험한 작업을 안전하게 실행하는 패턴 - 돌이킬 수 없는 지점 전에 모든 것을 검증한다.

프롬프트 인젝션과 자격 증명 유출을 방지하기 위한 경량 VM 기반 AI 에이전트 격리 방법